13 may 2010

RJ45

RJ-45 es una interfaz física comúnmente usada para conectar redes de cableado estructurado, (categorías 4, 5, 5e, 6 y 6a). RJ es un acrónimo inglés de Registered Jack que a su vez es parte del Código Federal de Regulaciones de Estados Unidos. Posee ocho "pines" o conexiones eléctricas, que normalmente se usan como extremos de cables de par trenzado.

Es utilizada comúnmente con estándares como TIA/EIA-568-B, que define la disposición de los pines o wiring pinout.

Una aplicación común es su uso en cables de red Ethernet, donde suelen usarse 8 pines (4 pares). Otras aplicaciones incluyen terminaciones de teléfonos.

Es utilizada comúnmente con estándares como TIA/EIA-568-B, que define la disposición de los pines o wiring pinout.

Una aplicación común es su uso en cables de red Ethernet, donde suelen usarse 8 pines (4 pares). Otras aplicaciones incluyen terminaciones de teléfonos.

IEEE 802

es un estudio de estándares que actúa sobre Redes de Ordenadores, concretamente y según su propia definición sobre redes de área local (RAL, en inglés LAN) y redes de área metropolitana (MAN en inglés). También se usa el nombre IEEE 802 para referirse a los estándares que proponen, y algunos de los cuales son muy conocidos: Ethernet (IEEE 802.3), o Wi-Fi (IEEE 802.11), incluso está intentando estandarizar Bluetooth en el 802.15.

Se centra en definir los niveles más bajos (según el modelo de referencia OSI o sobre cualquier otro modelo), concretamente subdivide el segundo nivel, el de enlace, en dos subniveles, el de enlace lógico, recogido en 802.2, y el de acceso al medio. El resto de los estándares recogen tanto el nivel físico, como el subnivel de acceso al medio.

Se centra en definir los niveles más bajos (según el modelo de referencia OSI o sobre cualquier otro modelo), concretamente subdivide el segundo nivel, el de enlace, en dos subniveles, el de enlace lógico, recogido en 802.2, y el de acceso al medio. El resto de los estándares recogen tanto el nivel físico, como el subnivel de acceso al medio.

Direccion IP

es una etiqueta numérica que identifica, de manera lógica y jerárquica, a una interfaz (elemento de comunicación/conexión) de un dispositivo (habitualmente una computadora) dentro de una red que utilice el protocolo IP (Internet Protocol), que corresponde al nivel de red del protocolo TCP/IP. Dicho número no se ha de confundir con la dirección MAC que es un número hexadecimal fijo que es asignado a la tarjeta o dispositivo de red por el fabricante, mientras que la dirección IP se puede cambiar. Esta dirección puede cambiar 2 ó 3 veces al día; y a esta forma de asignación de dirección IP se denomina una dirección IP dinámica

Localhost

localhost es un nombre reservado que tienen todas las computadoras, router o dispositivo independientemente de que disponga o no de una tarjeta de red ethernet. El nombre localhost es traducido como la dirección IP de loopback 127.0.0.1 en IPv4, o como ::1 en IPv6.

Ethernet

Ethernet es un estándar de redes de computadoras de área local con acceso al medio por contienda CSMA/CDes Acceso Múltiple por Detección de Portadora con Detección de Colisiones"), es una técnica usada en redes Ethernet para mejorar sus prestaciones. El nombre viene del concepto físico de ether. Ethernet define las características de cableado y señalización de nivel físico y los formatos de tramas de datos del nivel de enlace de datos del modelo OSI.

La Ethernet se tomó como base para la redacción del estándar internacional IEEE 802.3. Usualmente se toman Ethernet e IEEE 802.3 como sinónimos. Ambas se diferencian en uno de los campos de la trama de datos. Las tramas Ethernet e IEEE 802.3 pueden coexistir en la misma red.

La Ethernet se tomó como base para la redacción del estándar internacional IEEE 802.3. Usualmente se toman Ethernet e IEEE 802.3 como sinónimos. Ambas se diferencian en uno de los campos de la trama de datos. Las tramas Ethernet e IEEE 802.3 pueden coexistir en la misma red.

Cable categoria 6

El cable contiene 4 pares de cable de cobre trenzado, al igual que estándares de cables de cobre anteriores. Aunque la categoría 6 está a veces hecha con cable 23 AWG, esto no es un requerimiento; la especificación ANSI/TIA-568-B.2-1 aclara que el cable puede estar hecho entre 22 y 24 AWG, mientras que el cable cumpla todos los estándares de testeo indicados. Cuando es usado como un patch cable, Cat-6 es normalmente terminado con conectores RJ-45, a pesar de que algunos cables Cat-6 son incómodos para ser terminados de tal manera sin piezas modulares especiales y esta práctica no cumple con el estándar.

Si los componentes de los varios estándares de cables son mezclados entre sí, el rendimiento de la señal quedará limitada a la menor categoría que todas las partes cumplan

Direccion MAC

control de acceso al medio es un identificador de 48 bits (6 bloques hexadecimales) que corresponde de forma única a una ethernet de red. Se conoce también como la dirección física en cuanto a identificar dispositivos de red. Es individual, cada dispositivo tiene su propia dirección MAC determinada y configurada por el IEEE (los últimos 24 bits) y el fabricante (los primeros 24 bits) utilizando el OUI. La mayoría de los protocolos que trabajan en la capa 2 del modelo OSI usan una de las tres numeraciones manejadas por el IEEE: MAC-48, EUI-48, y EUI-64 las cuales han sido diseñadas para ser identificadores globalmente únicos. No todos los protocolos de comunicación usan direcciones MAC, y no todos los protocolos requieren identificadores globalmente únicos.

Las direcciones MAC son únicas a nivel mundial, puesto que son escritas directamente, en forma binaria, en el hardware en su momento de fabricación. Debido a esto, las direcciones MAC son a veces llamadas "Direcciones Quemadas Dentro"

Las direcciones MAC son únicas a nivel mundial, puesto que son escritas directamente, en forma binaria, en el hardware en su momento de fabricación. Debido a esto, las direcciones MAC son a veces llamadas "Direcciones Quemadas Dentro"

PING

comprueba el estado de la conexión con uno o varios equipos remotos por medio de los paquetes de solicitud de eco y de respuesta de eco, para determinar si un sistema IP específico es accesible en una red. Es útil para diagnosticar los errores en redes o enrutadores IP.

Ipconfig

es una aplicación de consola que muestra los valores de configuración de red de TCP/IP actuales y actualiza la configuración de configuración dinámica de host protocolo DHCP y sistema de nombres de dominio DNS

Que es un segmeno de red?

Un segmento de red suele ser definido mediante la configuración del hardware (comúnmente por router o switch) o una dirección de red específica. Por ejemplo, en el entorno Novell NetWare, en un segmento de red se incluyen todas las estaciones de trabajo conectadas a una tarjeta de interfaz de red de un servidor y cada segmento tiene su propia dirección de red.

Medios inalambricos

Es aquella n la que los extremos de la comunicación (emisor/receptor) no se encuentran unidos por medio de propagación físico, sino que se utiliza la modulación de ondas electromagnéticas a través del espacio.

MEDIOS NO GUIADOS

Se utiliza medios no guiados, principalmente en el aire. Se radia energía electromagnética por medio de una antena y luego se recibe esta energía con otra antena.

Hay dos configuraciones para la emisión y recepción de esta energía: direccional y omnidireccional.

En el método direccional, toda la energía se concentra en un haz que es emitida en una cierta dirección, por lo que tanto el emisor como el receptor deben estar alineados.

En el método omnidireccional, la energía es dispersada en múltiples direcciones, por lo que varias antenas pueden captarla. Cuando mayor es la frecuencia de la señal a transmitir, más factible es la transmisión unidireccional.

Por tanto, para enlaces punto a punto se suelen utilizar microondas (altas frecuencias), para enlaces con varios receptores posibles se utilizan las ondas de radio (baja frecuencias).

Microondas Terrestres: Un sistema de microondas consiste de tres componentes principales: una antena con una corta y flexible guía de onda, una unidad externa de RF (Radio Frecuencia) y una unidad interna de RF. Las principales frecuencias utilizadas en microondas se encuentran alrededor de los 12 GHz, 18 y 23 Ghz, las cuales son capaces de conectar dos localidades entre 1 y 15 millas de distancia una de la otra. El equipo de microondas que opera entre 2 y 6 Ghz puede transmitir a distancias entre 20 y 30 millas.

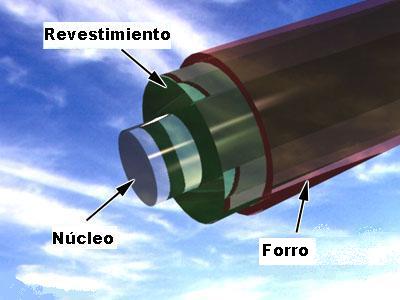

Fibra Monomodo

la fibra monomodo es la fibra óptica que se ha diseñado para la transmisión de un rayo o el modo de la luz como un vehículo portador y se utiliza para la transmisión de señales de larga distancia

La fibra monomodo tiene un núcleo mucho más pequeño que la fibra Multimodo. Fibras monomodo son fibras ópticas que están diseñados de tal manera que sólo admiten un modo de propagación solo por la polarización de dirección para una determinada longitud de onda. Por lo general, tienen un núcleo relativamente pequeño (con un diámetro de sólo unos pocos micrómetros) y una pequeña diferencia de índice de refracción entre el núcleo y el revestimiento. El modo de radio suele ser de unos pocos micrones.

Medios de Fibra Óptica

Se refiere al medio y la tecnología asociada a la transmisión de la información como pulsos de luz a lo largo de un vaso o una cadena de plástico o de fibra.

La fibra óptica transporta mucha más información que el alambre de cobre convencionales y es, en general no están sujetos a la interferencia electromagnética y la necesidad de retransmitir las señales.

una cable de fibra óptica requiere repetidores en intervalos de distancia.

fibra monomodo es utilizado para distancias más largas, la fibra multimodo se utiliza para distancias más cortas

12 may 2010

Cable UTP

De par trenzado sin blindaje

Cables UTP se encuentran en muchas redes Ethernet y sistemas telefónicos. Para aplicaciones de telefonía interior, UTP es a menudo agrupados en conjuntos de 25 pares de acuerdo con un 25 estándar de código de color par desarrollado originalmente por AT & T. Un subgrupo de estos típicos colores (blanco / azul, azul / blanco, blanco / naranja, naranja / blanco) aparece en la mayoría de los cables UTP.

UTP es también la búsqueda de mayor uso en aplicaciones de vídeo, principalmente en las cámaras de seguridad. Medio Muchos de alto cámaras finales incluyen una salida de UTP con terminales de tornillo de fijación. Esto es posible por el hecho de que el ancho de banda del cable UTP ha mejorado para coincidir con la de banda base de señales de televisión.

Cable STP

De cableado de par trenzado es un tipo de cableado en el que dos conductores

se trenzan a los fines de cancelar las interferencias electromagnéticas de fuentes externas.

El cable par trenzado se maneja por categorías de cable:

Categoría 1: Cable de par trenzado sin apantallar, se adapta para los servicios de voz, pero no a los datos.

Categoría 2: Cable de par trenzado sin apantallar, este cable tiene cuatro pares trenzados y está certificado para transmisión de 4 Mbps

Categoría 3: Cable de par trenzado que soporta velocidades de transmisión de 10 Mbps de Ethernet 10Base-T, la transmisión en una red Token Ring es de 4 Mbps. Este cable tiene cuatro pares.

Categoría 4: Cable par trenzado certificado para velocidades de 16 mbps. Este cable tiene cuatro pares.

Categoría 5: Es un cable de cobre par trenzado de cuatro hilos de 100 OHMIOS. La transmisión de este cable puede se a 100 mbps para soportar las nuevas tecnologías como ATM (Asynchronous Transfer Mode).

Existen varias opciones para el estándar 802,3 que se diferencian por velocidad, tipo de cable y distancia de transmisión.

10Base-T: Cable de par trenzado con una longitud aproximada de 500 mts, a una velocidad de 10 mbps.

1Base-5: Cable de par trenzado con una longitud extrema de 500 mts, a una velocidad de 1 mbps.

ventajas

Es el medio físico existente más barato

Es muy sencillo de instalar

Alta disponibilidad

Desventajas

*muy susceptible al ruido de fuentes externas lo que limita la velocidad alcanzable

*Sólo se alcanzan distancias cortas ya que la señal se atenúa rápidamente. Además cuanta mayor distancia más ruido se introduce.

se trenzan a los fines de cancelar las interferencias electromagnéticas de fuentes externas.

El cable par trenzado se maneja por categorías de cable:

Categoría 1: Cable de par trenzado sin apantallar, se adapta para los servicios de voz, pero no a los datos.

Categoría 2: Cable de par trenzado sin apantallar, este cable tiene cuatro pares trenzados y está certificado para transmisión de 4 Mbps

Categoría 3: Cable de par trenzado que soporta velocidades de transmisión de 10 Mbps de Ethernet 10Base-T, la transmisión en una red Token Ring es de 4 Mbps. Este cable tiene cuatro pares.

Categoría 4: Cable par trenzado certificado para velocidades de 16 mbps. Este cable tiene cuatro pares.

Categoría 5: Es un cable de cobre par trenzado de cuatro hilos de 100 OHMIOS. La transmisión de este cable puede se a 100 mbps para soportar las nuevas tecnologías como ATM (Asynchronous Transfer Mode).

Existen varias opciones para el estándar 802,3 que se diferencian por velocidad, tipo de cable y distancia de transmisión.

10Base-T: Cable de par trenzado con una longitud aproximada de 500 mts, a una velocidad de 10 mbps.

1Base-5: Cable de par trenzado con una longitud extrema de 500 mts, a una velocidad de 1 mbps.

ventajas

Es el medio físico existente más barato

Es muy sencillo de instalar

Alta disponibilidad

Desventajas

*muy susceptible al ruido de fuentes externas lo que limita la velocidad alcanzable

*Sólo se alcanzan distancias cortas ya que la señal se atenúa rápidamente. Además cuanta mayor distancia más ruido se introduce.

Cable Coaxial

Es un núcleo de cobre rodeado de una capa aislante; esta capa está rodeada por una malla metálica que ayuda a bloquear interferencias; este conjunto de cables está envuelto en una capa protectora.

Cable coaxial es un cable eléctrico con un conductor interno rodeado por una capa aislante tubular generalmente de un material flexible con una alta constante dieléctrica, todos los cuales están rodeados por una capa conductora pidió el escudo (por lo general de alambre tejido fino para de flexibilidad, o de una lámina metálica delgada), y finalmente cubierta con una fina capa de aislante en el exterior.

un cable eléctrico con un conductor interno rodeado por una capa aislante tubular generalmente de un material flexible con una alta constante dieléctrica, todos los cuales están rodeados por una capa conductora pidió el escudo

y finalmente cubierta con una fina capa de aislante en el exterior.

Hay tres tipos de cable coaxial por transmisión, por necesidad y por ubicación:

Por transmisión:

Banda Base

Banda Ancha

Por necesidad de red:

Thinnet

Thicknet

Por ubicación:

PVC

Plenum

Cable coaxial es un cable eléctrico con un conductor interno rodeado por una capa aislante tubular generalmente de un material flexible con una alta constante dieléctrica, todos los cuales están rodeados por una capa conductora pidió el escudo (por lo general de alambre tejido fino para de flexibilidad, o de una lámina metálica delgada), y finalmente cubierta con una fina capa de aislante en el exterior.

un cable eléctrico con un conductor interno rodeado por una capa aislante tubular generalmente de un material flexible con una alta constante dieléctrica, todos los cuales están rodeados por una capa conductora pidió el escudo

y finalmente cubierta con una fina capa de aislante en el exterior.

Hay tres tipos de cable coaxial por transmisión, por necesidad y por ubicación:

Por transmisión:

Banda Base

Banda Ancha

Por necesidad de red:

Thinnet

Thicknet

Por ubicación:

PVC

Plenum

Medios de cobre

El cobre es el material de transmisión preferido para la construcción de redes. El cable de cobre es relativamente más barato y como es de tecnología bien estudiada permite su fácil instalación por lo cual es el cable más usado en la mayoría de las instalaciones de red. A pesar de sus ventajas tiene varias características eléctricas que ponen limites en la transmisión.

Pasarelas

Una pasarela de aplicación es un sistema de hardware/software para conectar dos redes entre sí y para que funcionen como una interfaz entre diferentes protocolos de red.

Cuando un usuario remoto contacta la pasarela, ésta examina su solicitud. Si dicha solicitud coincide con las reglas que el administrador de red ha configurado, la pasarela crea una conexión entre las dos redes. Por lo tanto, la información no se transmite directamente, sino que se traduce para garantizar una continuidad entre los dos protocolos.

El sistema ofrece , seguridad adicional, dado que toda la información se inspecciona minuciosamente y en ocasiones se guarda en un registro de eventos.

La principal desventaja de este sistema es que debe haber una aplicación de este tipo disponible para cada servicio (FTP, HTTP, Telnet, etc.).

Permiten la comunicación entre redes de distinta arquitectura. Es decir que usen distintos protocolos

Cuando un usuario remoto contacta la pasarela, ésta examina su solicitud. Si dicha solicitud coincide con las reglas que el administrador de red ha configurado, la pasarela crea una conexión entre las dos redes. Por lo tanto, la información no se transmite directamente, sino que se traduce para garantizar una continuidad entre los dos protocolos.

El sistema ofrece , seguridad adicional, dado que toda la información se inspecciona minuciosamente y en ocasiones se guarda en un registro de eventos.

La principal desventaja de este sistema es que debe haber una aplicación de este tipo disponible para cada servicio (FTP, HTTP, Telnet, etc.).

Permiten la comunicación entre redes de distinta arquitectura. Es decir que usen distintos protocolos

Conmutador

Un conmutador o switch es un dispositivo digital de lógica de interconexión de redes de computadores que opera en la capa 2 (nivel de enlace de datos) del modelo OSI. Su función es interconectar dos o más segmentos de red, de manera similar a los puentes (bridges), pasando datos de un segmento a otro de acuerdo con la dirección MAC de destino de las tramas en la red.

Un conmutador en el centro de una red en estrella.

Los conmutadores se utilizan cuando se desea conectar múltiples redes, fusionándolas en una sola. Al igual que los puentes, dado que funcionan como un filtro en la red, mejoran el rendimiento y la seguridad de las LANs (Local Area Network- Red de Área Local).

Un conmutador en el centro de una red en estrella.

Los conmutadores se utilizan cuando se desea conectar múltiples redes, fusionándolas en una sola. Al igual que los puentes, dado que funcionan como un filtro en la red, mejoran el rendimiento y la seguridad de las LANs (Local Area Network- Red de Área Local).

Puentes

Un puente o bridge es un dispositivo de interconexión de redes de ordenadores que opera en la capa 2 (nivel de enlace de datos) del modelo OSI. Este interconecta dos segmentos de red (o divide una red en segmentos) haciendo el pasaje de datos de una red hacia otra, con base en la dirección física de destino de cada paquete.

Un bridge conecta dos segmentos de red como una sola red usando el mismo protocolo de establecimiento de red.

Funciona a través de una tabla de direcciones MAC detectadas en cada segmento a que está conectado. Cuando detecta que un nodo de uno de los segmentos está intentando transmitir datos a un nodo del otro, el bridge copia la trama para la otra subred. Por utilizar este mecanismo de aprendizaje automático, los bridges no necesitan configuración manual.

La principal diferencia entre un bridge y un hub es que el segundo pasa cualquier trama con cualquier destino para todos los otros nodos conectados, en cambio el primero sólo pasa las tramas pertenecientes a cada segmento. Esta característica mejora el rendimiento de las redes al disminuir el tráfico inútil.

Para hacer el bridging o interconexión de más de 2 redes, se utilizan los switch.

Se distinguen dos tipos de bridge:

• Locales: sirven para enlazar directamente dos redes físicamente cercanas.

• Remotos o de área extensa: se conectan en parejas, enlazando dos o más redes locales, formando una red de área extensa, a través de líneas telefónicas.

Un bridge conecta dos segmentos de red como una sola red usando el mismo protocolo de establecimiento de red.

Funciona a través de una tabla de direcciones MAC detectadas en cada segmento a que está conectado. Cuando detecta que un nodo de uno de los segmentos está intentando transmitir datos a un nodo del otro, el bridge copia la trama para la otra subred. Por utilizar este mecanismo de aprendizaje automático, los bridges no necesitan configuración manual.

La principal diferencia entre un bridge y un hub es que el segundo pasa cualquier trama con cualquier destino para todos los otros nodos conectados, en cambio el primero sólo pasa las tramas pertenecientes a cada segmento. Esta característica mejora el rendimiento de las redes al disminuir el tráfico inútil.

Para hacer el bridging o interconexión de más de 2 redes, se utilizan los switch.

Se distinguen dos tipos de bridge:

• Locales: sirven para enlazar directamente dos redes físicamente cercanas.

• Remotos o de área extensa: se conectan en parejas, enlazando dos o más redes locales, formando una red de área extensa, a través de líneas telefónicas.

Concentrador

Un concentrador o hub es un dispositivo que permite centralizar el cableado de una red y poder ampliarla. Esto significa que dicho dispositivo recibe una señal y repite esta señal emitiéndola por sus diferentes puertos. Un concentrador funciona repitiendo cada paquete de datos en cada uno de los puertos con los que cuenta, excepto en el que ha recibido el paquete, de forma que todos los puntos tienen acceso a los datos. También se encarga de enviar una señal de choque a todos los puertos si detecta una colisión. Son la base para las redes de topología tipo estrella. Como alternativa existen los sistemas en los que los ordenadores están conectados en serie, es decir, a una línea que une varios o todos los ordenadores entre sí, antes de llegar al ordenador central. Llamado también repetidor multipuerto, existen 3 clases.

• Pasivo: No necesita energía eléctrica. Se dedica a la interconexion.

• Activo: Necesita alimentación. Además de concentrar el cableado, regeneran la señal, eliminan el ruido y amplifican la señal

• Inteligente: También llamados smart hubs son hubs activos que incluyen microprocesador.

Dentro del modelo OSI el concentrador opera a nivel de la capa física, al igual que los repetidores, y puede ser implementado utilizando únicamente tecnología analógica. Simplemente une conexiones y no altera las tramas que le llegan.

Visto lo anterior podemos sacar las siguientes conclusiones:

1. El concentrador envía información a ordenadores que no están interesados. A este nivel sólo hay un destinatario de la información, pero para asegurarse de que la recibe el concentrador envía la información a todos los ordenadores que están conectados a él, así seguro que acierta.

2. Este tráfico añadido genera más probabilidades de colisión. Una colisión se produce cuando un ordenador quiere enviar información y emite de forma simultánea con otro ordenador que hace lo mismo. Al chocar los dos mensajes se pierden y es necesario retransmitir. Además, a medida que añadimos ordenadores a la red también aumentan las probabilidades de colisión.

3. Un concentrador funciona a la velocidad del dispositivo más lento de la red. Si observamos cómo funciona vemos que el concentrador no tiene capacidad de almacenar nada. Por lo tanto si un ordenador que emite a 100 Mb/s le trasmitiera a otro de 10 Mb/s algo se perdería del mensaje. En el caso del ADSL los routers suelen funcionar a 10 Mb/s, si lo conectamos a nuestra red casera, toda la red funcionará a 10 Mb/s, aunque nuestras tarjetas sean 10/100 Mb/s.

4. Un concentrador es un dispositivo simple, esto influye en dos características. El precio es barato. Añade retardos derivados de la transmisión del paquete a todos los equipos de la red (incluyendo los que no son destinatarios del mismo).

Los concentradores fueron muy populares hasta que se abarataron los switch que tienen una función similar pero proporcionan más seguridad contra programas como los sniffer. La disponibilidad de switches ethernet de bajo precio ha dejado obsoletos, pero aún se pueden encontrar en instalaciones antiguas y en aplicaciones especializadas.

Los concentradores también suelen venir con un BNC y/o un conector AUI para permitir la conexión a 10Base5, 10Base2 o segmentos de red.

• Pasivo: No necesita energía eléctrica. Se dedica a la interconexion.

• Activo: Necesita alimentación. Además de concentrar el cableado, regeneran la señal, eliminan el ruido y amplifican la señal

• Inteligente: También llamados smart hubs son hubs activos que incluyen microprocesador.

Dentro del modelo OSI el concentrador opera a nivel de la capa física, al igual que los repetidores, y puede ser implementado utilizando únicamente tecnología analógica. Simplemente une conexiones y no altera las tramas que le llegan.

Visto lo anterior podemos sacar las siguientes conclusiones:

1. El concentrador envía información a ordenadores que no están interesados. A este nivel sólo hay un destinatario de la información, pero para asegurarse de que la recibe el concentrador envía la información a todos los ordenadores que están conectados a él, así seguro que acierta.

2. Este tráfico añadido genera más probabilidades de colisión. Una colisión se produce cuando un ordenador quiere enviar información y emite de forma simultánea con otro ordenador que hace lo mismo. Al chocar los dos mensajes se pierden y es necesario retransmitir. Además, a medida que añadimos ordenadores a la red también aumentan las probabilidades de colisión.

3. Un concentrador funciona a la velocidad del dispositivo más lento de la red. Si observamos cómo funciona vemos que el concentrador no tiene capacidad de almacenar nada. Por lo tanto si un ordenador que emite a 100 Mb/s le trasmitiera a otro de 10 Mb/s algo se perdería del mensaje. En el caso del ADSL los routers suelen funcionar a 10 Mb/s, si lo conectamos a nuestra red casera, toda la red funcionará a 10 Mb/s, aunque nuestras tarjetas sean 10/100 Mb/s.

4. Un concentrador es un dispositivo simple, esto influye en dos características. El precio es barato. Añade retardos derivados de la transmisión del paquete a todos los equipos de la red (incluyendo los que no son destinatarios del mismo).

Los concentradores fueron muy populares hasta que se abarataron los switch que tienen una función similar pero proporcionan más seguridad contra programas como los sniffer. La disponibilidad de switches ethernet de bajo precio ha dejado obsoletos, pero aún se pueden encontrar en instalaciones antiguas y en aplicaciones especializadas.

Los concentradores también suelen venir con un BNC y/o un conector AUI para permitir la conexión a 10Base5, 10Base2 o segmentos de red.

Repetidores

Un repetidor es un dispositivo electrónico que recibe una señal débil o de bajo nivel y la retransmite a una potencia o nivel más alto, de tal modo que se puedan cubrir distancias más largas sin degradación o con una degradación tolerable.

En el modelo de referencia OSI el repetidor opera en el nivel físico.

En el modelo de referencia OSI el repetidor opera en el nivel físico.

Tarjeta de red

Una tarjeta de red permite la comunicación entre diferentes aparatos conectados entre si y también permite compartir recursos entre dos o más equipos (discos duros, CD-ROM, impresoras, etc). A las tarjetas de red también se les llama adaptador de red o NIC (Network Interface Card, Tarjeta de Interfaz de Red en español). Hay diversos tipos de adaptadores en función del tipo de cableado o arquitectura que se utilice en la red (coaxial fino, coaxial grueso, Token Ring, etc.), pero actualmente el más común es del tipo Ethernet utilizando un interfaz o conector RJ-45.

Aunque el término tarjeta de red se suele asociar a una tarjeta de expansión insertada en una ranura interna de un computador o impresora, se suele utilizar para referirse también a dispositivos integrados (del inglés embebed) en la placa madre del equipo, como las interfaces presentes en la videoconsola Xbox o los notebooks. Igualmente se usa para expansiones con el mismo fin que en nada recuerdan a la típica tarjeta con chips y conectores soldados, como la interfaz de red para la Sega Dreamcast, las PCMCIA, o las tarjetas con conector y factor de forma CompactFlash y Secure Digital SIO utilizados en PDAs

Cada tarjeta de red tiene un número de identificación único de 48 bits, en hexadecimal llamado dirección MAC (no confundir con Apple Macintosh). Estas direcciones hardware únicas son administradas por el Institute of Electronic and Electrical Engineers (IEEE). Los tres primeros octetos del número MAC son conocidos como OUI e identifican a proveedores específicos y son designados por la IEEE

Aunque el término tarjeta de red se suele asociar a una tarjeta de expansión insertada en una ranura interna de un computador o impresora, se suele utilizar para referirse también a dispositivos integrados (del inglés embebed) en la placa madre del equipo, como las interfaces presentes en la videoconsola Xbox o los notebooks. Igualmente se usa para expansiones con el mismo fin que en nada recuerdan a la típica tarjeta con chips y conectores soldados, como la interfaz de red para la Sega Dreamcast, las PCMCIA, o las tarjetas con conector y factor de forma CompactFlash y Secure Digital SIO utilizados en PDAs

Cada tarjeta de red tiene un número de identificación único de 48 bits, en hexadecimal llamado dirección MAC (no confundir con Apple Macintosh). Estas direcciones hardware únicas son administradas por el Institute of Electronic and Electrical Engineers (IEEE). Los tres primeros octetos del número MAC son conocidos como OUI e identifican a proveedores específicos y son designados por la IEEE

9 mar 2010

BackBone

consiste en algunas supercomputadoras enlazadas permanentemente mediante conexiones de alta velocidad.

el resto de las redes locales se cncta al backbone a travez de un provedor de servicios de interner

el resto de las redes locales se cncta al backbone a travez de un provedor de servicios de interner

Clasificacion de redes

Red pública: una red publica se define como una red que puede usar cualquier persona y no como las redes que están configuradas con clave de acceso personal. Es una red de computadoras interconectados, capaz de compartir información y que permite comunicar a usuarios sin importar su ubicación geográfica.

Red privada: una red privada se definiría como una red que puede usarla solo algunas personas y que están configuradas con clave de acceso personal.

Red de área Personal (PAN): (Personal Area Network) es una red de ordenadores usada para la comunicación entre los dispositivos de la computadora (teléfonos incluyendo las ayudantes digitales personales) cerca de una persona. Los dispositivos pueden o no pueden pertenecer a la persona en cuestión. El alcance de una PAN es típicamente algunos metros. Las PAN se pueden utilizar para la comunicación entre los dispositivos personales de ellos mismos (comunicación del intrapersonal), o para conectar con una red de alto nivel y el Internet (un up link). Las redes personales del área se pueden conectar con cables con los buses de la computadora tales como USB y FireWire. Una red personal sin hilos del área (WPAN) se puede también hacer posible con tecnologías de red tales como IrDA y Bluetooth.

Red de área local (LAN): una red que se limita a un área especial relativamente pequeña tal como un cuarto, un solo edificio, una nave, o un avión. Las redes de área local a veces se llaman una sola red de la localización. Nota: Para los propósitos administrativos, LANs grande se divide generalmente en segmentos lógicos más pequeños llamados los Workgroups. Un Workgroups es un grupo de las computadoras que comparten un sistema común de recursos dentro de un LAN.

Red de área local virtual (VLAN): Una Virtual LAN ó comúnmente conocida como VLAN, es un grupo de computadoras, con un conjunto común de recursos a compartir y de requerimientos, que se comunican como si estuvieran adjuntos a una división lógica de redes de computadoras en la cuál todos los nodos pueden alcanzar a los otros por medio de broadcast (dominio de broadcast) en la capa de enlace de datos, a pesar de su diversa localización física. Con esto, se pueden lógicamente agrupar computadoras para que la localización de la red ya no sea tan asociada y restringida a la localización física de cada computadora, como sucede con una LAN, otorgando además seguridad, flexibilidad y ahorro de recursos. Para lograrlo, se ha establecido la especificación IEEE 802.1Q como un estándar diseñado para dar dirección al problema de cómo separar redes físicamente muy largas en partes pequeñas, así como proveer un alto nivel de seguridad entre segmentos de redes internas teniendo la libertad de administrarlas sin importar su ubicación física

Red del área del campus (CAN): Se deriva a una red que conecta dos o más LANs los cuales deben estar conectados en un área geográfica específica tal como un campus de universidad, un complejo industrial o una base militar.

Red de área metropolitana (MAN): una red que conecta las redes de un área dos o más locales juntos pero no extiende más allá de los límites de la ciudad inmediata, o del área metropolitana. Los enrutadores (routers) múltiples, los interruptores (switch) y los cubos están conectados para crear a una MAN.

Red de área amplia (WAN): es una red de comunicaciones de datos que cubre un área geográfica relativamente amplia y que utiliza a menudo las instalaciones de transmisión proporcionadas por los portadores comunes, tales como compañías del teléfono. Las tecnologías WAN funcionan generalmente en las tres capas más bajas del Modelo de referencia OSI: la capa física, la capa de enlace de datos, y la capa de red.

Red de área de almacenamiento (SAN): Es una red concebida para conectar servidores, matrices (arrays) de discos y librerías de soporte. Principalmente, está basada en tecnología de fibra ó iSCSI. Su función es la de conectar de manera rápida, segura y fiable los distintos elementos de almacenamiento que la conforman.

Red irregular: Es un sistema de cables y buses que se conectan a través de un módem, y que da como resultado la conexión de una o más computadoras. Esta red es parecida a la mixta, solo que no sigue con los parámetros presentados en ella. Muchos de estos casos son muy usados en la mayoria de las redes.

Red privada: una red privada se definiría como una red que puede usarla solo algunas personas y que están configuradas con clave de acceso personal.

Red de área Personal (PAN): (Personal Area Network) es una red de ordenadores usada para la comunicación entre los dispositivos de la computadora (teléfonos incluyendo las ayudantes digitales personales) cerca de una persona. Los dispositivos pueden o no pueden pertenecer a la persona en cuestión. El alcance de una PAN es típicamente algunos metros. Las PAN se pueden utilizar para la comunicación entre los dispositivos personales de ellos mismos (comunicación del intrapersonal), o para conectar con una red de alto nivel y el Internet (un up link). Las redes personales del área se pueden conectar con cables con los buses de la computadora tales como USB y FireWire. Una red personal sin hilos del área (WPAN) se puede también hacer posible con tecnologías de red tales como IrDA y Bluetooth.

Red de área local (LAN): una red que se limita a un área especial relativamente pequeña tal como un cuarto, un solo edificio, una nave, o un avión. Las redes de área local a veces se llaman una sola red de la localización. Nota: Para los propósitos administrativos, LANs grande se divide generalmente en segmentos lógicos más pequeños llamados los Workgroups. Un Workgroups es un grupo de las computadoras que comparten un sistema común de recursos dentro de un LAN.

Red de área local virtual (VLAN): Una Virtual LAN ó comúnmente conocida como VLAN, es un grupo de computadoras, con un conjunto común de recursos a compartir y de requerimientos, que se comunican como si estuvieran adjuntos a una división lógica de redes de computadoras en la cuál todos los nodos pueden alcanzar a los otros por medio de broadcast (dominio de broadcast) en la capa de enlace de datos, a pesar de su diversa localización física. Con esto, se pueden lógicamente agrupar computadoras para que la localización de la red ya no sea tan asociada y restringida a la localización física de cada computadora, como sucede con una LAN, otorgando además seguridad, flexibilidad y ahorro de recursos. Para lograrlo, se ha establecido la especificación IEEE 802.1Q como un estándar diseñado para dar dirección al problema de cómo separar redes físicamente muy largas en partes pequeñas, así como proveer un alto nivel de seguridad entre segmentos de redes internas teniendo la libertad de administrarlas sin importar su ubicación física

Red del área del campus (CAN): Se deriva a una red que conecta dos o más LANs los cuales deben estar conectados en un área geográfica específica tal como un campus de universidad, un complejo industrial o una base militar.

Red de área metropolitana (MAN): una red que conecta las redes de un área dos o más locales juntos pero no extiende más allá de los límites de la ciudad inmediata, o del área metropolitana. Los enrutadores (routers) múltiples, los interruptores (switch) y los cubos están conectados para crear a una MAN.

Red de área amplia (WAN): es una red de comunicaciones de datos que cubre un área geográfica relativamente amplia y que utiliza a menudo las instalaciones de transmisión proporcionadas por los portadores comunes, tales como compañías del teléfono. Las tecnologías WAN funcionan generalmente en las tres capas más bajas del Modelo de referencia OSI: la capa física, la capa de enlace de datos, y la capa de red.

Red de área de almacenamiento (SAN): Es una red concebida para conectar servidores, matrices (arrays) de discos y librerías de soporte. Principalmente, está basada en tecnología de fibra ó iSCSI. Su función es la de conectar de manera rápida, segura y fiable los distintos elementos de almacenamiento que la conforman.

Red irregular: Es un sistema de cables y buses que se conectan a través de un módem, y que da como resultado la conexión de una o más computadoras. Esta red es parecida a la mixta, solo que no sigue con los parámetros presentados en ella. Muchos de estos casos son muy usados en la mayoria de las redes.

Topoligia de red

La topología de red se define como la cadena de comunicación usada por los nodos que conforman una red para comunicarse. Además de la topología estética, se puede dar una topología lógica a la red y eso dependerá de lo que se necesite en el momento.

La topología de red la determina únicamente la configuración de las conexiones entre nodos. La distancia entre los nodos, las interconexiones físicas, las tasas de transmisión y los tipos de señales no pertenecen a la topología de la red, aunque pueden verse afectados por la misma.

*topología en estrella es la posibilidad de fallo de red conectando todos los nodos a un nodo central. Cuando se aplica a una red basada en la topología estrella este concentrador central reenvía todas las transmisiones recibidas de cualquier nodo periférico a todos los nodos periféricos de la red, algunas veces incluso al nodo que lo envió. Todos los nodos periféricos se pueden comunicar con los demás transmitiendo o recibiendo del nodo central solamente. Un fallo en la línea de conexión de cualquier nodo con el nodo central provocaría el aislamiento de ese nodo respecto a los demás, pero el resto de sistemas permanecería intacto. El tipo de concentrador hub se utiliza en esta topología.

La desventaja radica en la carga que recae sobre el nodo central. La cantidad de tráfico que deberá soportar es grande y aumentará conforme vayamos agregando más nodos periféricos, lo que la hace poco recomendable para redes de gran tamaño. Además, un fallo en el nodo central puede dejar inoperante a toda la red. Esto último conlleva también una mayor vulnerabilidad de la red, en su conjunto, ante ataques.

Si el nodo central es pasivo, el nodo origen debe ser capaz de tolerar un eco de su transmisión. Una red en estrella activa tiene un nodo central activo que normalmente tiene los medios para prevenir problemas relacionados con el eco.

* topología en árbol: puede ser vista como una colección de redes en estrella ordenadas en una jerarquía. Éste árbol tiene nodos periféricos individuales (por ejemplo hojas) que requieren transmitir a y recibir de otro nodo solamente y no necesitan actuar como repetidores o regeneradores. Al contrario que en las redes en estrella, la función del nodo central se puede distribuir.

Como en las redes en estrella convencionales, los nodos individuales pueden quedar aislados de la red por un fallo puntual en la ruta de conexión del nodo. Si falla un enlace que conecta con un nodo hoja, ese nodo hoja queda aislado; si falla un enlace con un nodo que no sea hoja, la sección entera queda aislada del resto.

Para aliviar la cantidad de tráfico de red que se necesita para retransmitir todo a todos los nodos, se desarrollaron nodos centrales más avanzados que permiten mantener un listado de las identidades de los diferentes sistemas conectados a la red. Éstos switches de red “aprenderían” cómo es la estructura de la red transmitiendo paquetes de datos a todos los nodos y luego observando de dónde vienen los paquetes respuesta.

*BUS se caracteriza por tener un único canal de comunicaciones al cual se conectan los diferentes dispositivos. De esta forma todos los dispositivos comparten el mismo canal para comunicarse entre sí.

Los extremos del cable se terminan con una resistencia de acople denominada terminador, que además de indicar que no existen más ordenadores en el extremo, permiten cerrar el bus por medio de un acople de impedancias.

Es la tercera de las topologías principales. Las estaciones están conectadas por un único segmento de cable. A diferencia de una red en anillo, el bus es pasivo, no se produce generación de señales en cada nodo o router

ventajas:

Facilidad de implementación y crecimiento.

Simplicidad en la arquitectura.

desventajas

Longitudes de canal limitadas.

Un problema en el canal usualmente degrada toda la red.

El desempeño se disminuye a medida que la red crece.

El canal requiere ser correctamente cerrado (caminos cerrados).

Altas pérdidas en la transmisión debido a colisiones entre mensajes.

Es una red que ocupa mucho espacio

*Red en enillo: Topología de red en la que cada estación está conectada a la siguiente y la última está conectada a la primera. Cada estación tiene un receptor y un transmisor que hace la función de repetidor, pasando la señal a la siguiente estación.

En este tipo de red la comunicación se da por el paso de un token o testigo, que se puede conceptualizar como un cartero que pasa recogiendo y entregando paquetes de información, de esta manera se evitan eventuales pérdidas de información debidas a colisiones.

Cabe mencionar que si algún nodo de la red deja de funcionar, la comunicación en todo el anillo se pierde.

En un anillo doble, dos anillos permiten que los datos se envíen en ambas direcciones. Esta configuración crea redundancia (tolerancia a fallos).

ren malla: es una topología de red en la que cada nodo está conectado a todos los nodos. De esta manera es posible llevar los mensajes de un nodo a otro por diferentes caminos. Si la red de malla está completamente conectada, no puede existir absolutamente ninguna interrupción en las comunicaciones. Cada servidor tiene sus propias conexiones con todos los demás servidores.

La topología de red la determina únicamente la configuración de las conexiones entre nodos. La distancia entre los nodos, las interconexiones físicas, las tasas de transmisión y los tipos de señales no pertenecen a la topología de la red, aunque pueden verse afectados por la misma.

*topología en estrella es la posibilidad de fallo de red conectando todos los nodos a un nodo central. Cuando se aplica a una red basada en la topología estrella este concentrador central reenvía todas las transmisiones recibidas de cualquier nodo periférico a todos los nodos periféricos de la red, algunas veces incluso al nodo que lo envió. Todos los nodos periféricos se pueden comunicar con los demás transmitiendo o recibiendo del nodo central solamente. Un fallo en la línea de conexión de cualquier nodo con el nodo central provocaría el aislamiento de ese nodo respecto a los demás, pero el resto de sistemas permanecería intacto. El tipo de concentrador hub se utiliza en esta topología.

La desventaja radica en la carga que recae sobre el nodo central. La cantidad de tráfico que deberá soportar es grande y aumentará conforme vayamos agregando más nodos periféricos, lo que la hace poco recomendable para redes de gran tamaño. Además, un fallo en el nodo central puede dejar inoperante a toda la red. Esto último conlleva también una mayor vulnerabilidad de la red, en su conjunto, ante ataques.

Si el nodo central es pasivo, el nodo origen debe ser capaz de tolerar un eco de su transmisión. Una red en estrella activa tiene un nodo central activo que normalmente tiene los medios para prevenir problemas relacionados con el eco.

* topología en árbol: puede ser vista como una colección de redes en estrella ordenadas en una jerarquía. Éste árbol tiene nodos periféricos individuales (por ejemplo hojas) que requieren transmitir a y recibir de otro nodo solamente y no necesitan actuar como repetidores o regeneradores. Al contrario que en las redes en estrella, la función del nodo central se puede distribuir.

Como en las redes en estrella convencionales, los nodos individuales pueden quedar aislados de la red por un fallo puntual en la ruta de conexión del nodo. Si falla un enlace que conecta con un nodo hoja, ese nodo hoja queda aislado; si falla un enlace con un nodo que no sea hoja, la sección entera queda aislada del resto.

Para aliviar la cantidad de tráfico de red que se necesita para retransmitir todo a todos los nodos, se desarrollaron nodos centrales más avanzados que permiten mantener un listado de las identidades de los diferentes sistemas conectados a la red. Éstos switches de red “aprenderían” cómo es la estructura de la red transmitiendo paquetes de datos a todos los nodos y luego observando de dónde vienen los paquetes respuesta.

*BUS se caracteriza por tener un único canal de comunicaciones al cual se conectan los diferentes dispositivos. De esta forma todos los dispositivos comparten el mismo canal para comunicarse entre sí.

Los extremos del cable se terminan con una resistencia de acople denominada terminador, que además de indicar que no existen más ordenadores en el extremo, permiten cerrar el bus por medio de un acople de impedancias.

Es la tercera de las topologías principales. Las estaciones están conectadas por un único segmento de cable. A diferencia de una red en anillo, el bus es pasivo, no se produce generación de señales en cada nodo o router

ventajas:

Facilidad de implementación y crecimiento.

Simplicidad en la arquitectura.

desventajas

Longitudes de canal limitadas.

Un problema en el canal usualmente degrada toda la red.

El desempeño se disminuye a medida que la red crece.

El canal requiere ser correctamente cerrado (caminos cerrados).

Altas pérdidas en la transmisión debido a colisiones entre mensajes.

Es una red que ocupa mucho espacio

*Red en enillo: Topología de red en la que cada estación está conectada a la siguiente y la última está conectada a la primera. Cada estación tiene un receptor y un transmisor que hace la función de repetidor, pasando la señal a la siguiente estación.

En este tipo de red la comunicación se da por el paso de un token o testigo, que se puede conceptualizar como un cartero que pasa recogiendo y entregando paquetes de información, de esta manera se evitan eventuales pérdidas de información debidas a colisiones.

Cabe mencionar que si algún nodo de la red deja de funcionar, la comunicación en todo el anillo se pierde.

En un anillo doble, dos anillos permiten que los datos se envíen en ambas direcciones. Esta configuración crea redundancia (tolerancia a fallos).

ren malla: es una topología de red en la que cada nodo está conectado a todos los nodos. De esta manera es posible llevar los mensajes de un nodo a otro por diferentes caminos. Si la red de malla está completamente conectada, no puede existir absolutamente ninguna interrupción en las comunicaciones. Cada servidor tiene sus propias conexiones con todos los demás servidores.

Modelo OSI y capas

modelo de referencia de Interconexión de Sistemas Abiertos:

fue el modelo de red descriptivo creado por la Organización Internacional para la Estandarización lanzado en 1984. Es decir, fue un marco de referencia para la definición de arquitecturas de interconexión de sistemas de comunicaciones.

El modelo es considerado una arquitectura de redes, ya que especifica el protocolo que debe ser usado en cada capa, y suele hablarse de modelo de referencia ya que es usado como una gran herramienta para la enseñanza de comunicación de redes. Este modelo está dividido en siete capas:

Nivel RED: especifica informacion detallada de como se envian sisicamente los datos atravez de la red.

Nivel INTERNET: realiza el direccionamiento logico y la determinacion de la ruta de los datos hasta su receptor final

NIVEL TRANSPORTE: es el encargado de efectuar el ransporte de los datos que estan dentro del paquete, de la maquina de origen a al de destino.

Nivel APLICACION: contiene las aplicaciones de red que permiten la comunicación mediate las capas inferiores, son servicios de red o aplicaciones brindarlas al usuario para propicionar la interfaz con el sistema operativo.

Capas: Proveen al usuario una serie de servicios para lograr la comunicación ente las computadoras. Los sistemas de red utilizan una serie de capas superpuestas una encima de otra en la que cada una desempeña una función.

Una capa permite fraccionar el funcionamiento de un protocolo, también facilita la compatibilidad tanto del software como del hardware.

En lugar de utilizar el hardware de red directamente las redes utilizan módulos de software que ofrecen interfaces de alto nivel para desarrollar aplicaciones.

Los protocolos de red son un conjunto de reglas que especifican el formato de los mensajes y las acciones apropiadas en cada caso ara transferir información entre computadoras.

Las familias de protocolos ocurren cuando en lugar de tener un solo protocolo gigante que especifique todos los detalles de todas las formas posibles d comunicación. La comunicación ente computadoras es dividido en sub partes. Así los protocolos son más fáciles de diseñar, analizar, imprentar y probar. Esta manera de partir un problema da origen a un conjunto de protocolos llamado familias de protocolos.

La organización internacional de normalización (ISO) definió uno de los modelos más importantes para comprender cada una de las etapas en la comunicación entre computadoras y el más utilizado es el modelo OSI

fue el modelo de red descriptivo creado por la Organización Internacional para la Estandarización lanzado en 1984. Es decir, fue un marco de referencia para la definición de arquitecturas de interconexión de sistemas de comunicaciones.

El modelo es considerado una arquitectura de redes, ya que especifica el protocolo que debe ser usado en cada capa, y suele hablarse de modelo de referencia ya que es usado como una gran herramienta para la enseñanza de comunicación de redes. Este modelo está dividido en siete capas:

Nivel RED: especifica informacion detallada de como se envian sisicamente los datos atravez de la red.

Nivel INTERNET: realiza el direccionamiento logico y la determinacion de la ruta de los datos hasta su receptor final

NIVEL TRANSPORTE: es el encargado de efectuar el ransporte de los datos que estan dentro del paquete, de la maquina de origen a al de destino.

Nivel APLICACION: contiene las aplicaciones de red que permiten la comunicación mediate las capas inferiores, son servicios de red o aplicaciones brindarlas al usuario para propicionar la interfaz con el sistema operativo.

Capas: Proveen al usuario una serie de servicios para lograr la comunicación ente las computadoras. Los sistemas de red utilizan una serie de capas superpuestas una encima de otra en la que cada una desempeña una función.

Una capa permite fraccionar el funcionamiento de un protocolo, también facilita la compatibilidad tanto del software como del hardware.

En lugar de utilizar el hardware de red directamente las redes utilizan módulos de software que ofrecen interfaces de alto nivel para desarrollar aplicaciones.

Los protocolos de red son un conjunto de reglas que especifican el formato de los mensajes y las acciones apropiadas en cada caso ara transferir información entre computadoras.

Las familias de protocolos ocurren cuando en lugar de tener un solo protocolo gigante que especifique todos los detalles de todas las formas posibles d comunicación. La comunicación ente computadoras es dividido en sub partes. Así los protocolos son más fáciles de diseñar, analizar, imprentar y probar. Esta manera de partir un problema da origen a un conjunto de protocolos llamado familias de protocolos.

La organización internacional de normalización (ISO) definió uno de los modelos más importantes para comprender cada una de las etapas en la comunicación entre computadoras y el más utilizado es el modelo OSI

Hosts y Nodo

Nodo: los componentes computarizados de una red suelen llamarse nodos y cada uno tiene asignada una dirección que es una secuencia numérica única que lo identifica respecto a los demás. En general estos se dividen en 2 grandes tipos: nodo anfitrión (host) y nodos de comunicación. Los primeros agrupan a las computadoras productoras de mensajes que fluirán en la red mientas que los segundos se refieren a los dispositivos encargados de dirigir los mensaje por las rutas adecuadas que les permitan alcanzar su destino.

Host: computadoras conectados a la red, que proveen o utilizan servicios de ella. Los usuarios deben utilizar hosts para tener acceso a la red.Ofrecen servicios de transferencia de archivos, conexión remota, servidores de base de datos, servidores WWW, etc. Los usuarios que hacen uso de los hosts pueden a su vez pedir los mismos servicios a otras máquinas conectadas a la red.

Host: computadoras conectados a la red, que proveen o utilizan servicios de ella. Los usuarios deben utilizar hosts para tener acceso a la red.Ofrecen servicios de transferencia de archivos, conexión remota, servidores de base de datos, servidores WWW, etc. Los usuarios que hacen uso de los hosts pueden a su vez pedir los mismos servicios a otras máquinas conectadas a la red.

Protocolo

son las reglas que dominan la sintaxis, semántica y sincronización de la comunicación.

Protocolo de comunicacion

1.- se busca un dominio

2.- llega al DNS y la convierte a IP

3.- si es qye esta disponible la pagina empieza la transferencia de datos y en caso de que no este disponible muestra error conexion

Protocolo de comunicacion

1.- se busca un dominio

2.- llega al DNS y la convierte a IP

3.- si es qye esta disponible la pagina empieza la transferencia de datos y en caso de que no este disponible muestra error conexion

TCP/IP

son las siglas de Protocolo de Control de Transmisión/Protocolo de Internet

un sistema de protocolos que hacen posibles servicios Telnet, FTP, E-mail, y otros entre ordenadores que no pertenecen a la misma red.

* modelo de referencia de interconexion de sistemas abiertos.

*sistema de protocolos

*permite enlazar un nodo con otro

*permite q "convivan sistemas operativos diferentes

un sistema de protocolos que hacen posibles servicios Telnet, FTP, E-mail, y otros entre ordenadores que no pertenecen a la misma red.

* modelo de referencia de interconexion de sistemas abiertos.

*sistema de protocolos

*permite enlazar un nodo con otro

*permite q "convivan sistemas operativos diferentes

Datagrama

Un datagrama es un fragmento de paquete que es enviado con la suficiente información como para que la red pueda simplemente encaminar el fragmento hacia el Equipo Terminal de Datos (ETD) receptor, de manera independiente a los fragmentos restantes. Esto no garantiza que los paquetes lleguen en el orden adecuado o que todos lleguen a destino.

Protocolos basados en datagramas: IPX, UDP, IPoAC, CL. Los datagramas tienen cabida en los servicios de red no orientados a la conexión .Agrupación lógica de información que se envía como una unidad de capa de red a través de un medio de transmisión sin establecer con anterioridad un circuito virtual. Los datagramas IP son las unidades principales de información de Internet. Los términos trama, mensaje, paquete de red y segmento también se usan para describir las agrupaciones de información lógica en las diversas capas del modelo de referencia OSI y en los diversos círculos tecnológicos.

La estructura de un datagrama es: cabecera y datos.

Un datagrama tiene una cabecera de IP que contiene información de direcciones de la capa 3. Los encaminadores examinan la dirección de destino de la cabecera de IP, para dirigir los datagramas al destino.

La capa de IP se denomina no orientada a conexión ya que cada datagrama se encamina de forma independiente e IP no garantiza una entrega fiable, ni en secuencia, de los mismos. IP encamina su tráfico sin tener en cuenta la relación entre aplicaciones a la que pertenece un determinado datagrama

Protocolos basados en datagramas: IPX, UDP, IPoAC, CL. Los datagramas tienen cabida en los servicios de red no orientados a la conexión .Agrupación lógica de información que se envía como una unidad de capa de red a través de un medio de transmisión sin establecer con anterioridad un circuito virtual. Los datagramas IP son las unidades principales de información de Internet. Los términos trama, mensaje, paquete de red y segmento también se usan para describir las agrupaciones de información lógica en las diversas capas del modelo de referencia OSI y en los diversos círculos tecnológicos.

La estructura de un datagrama es: cabecera y datos.

Un datagrama tiene una cabecera de IP que contiene información de direcciones de la capa 3. Los encaminadores examinan la dirección de destino de la cabecera de IP, para dirigir los datagramas al destino.

La capa de IP se denomina no orientada a conexión ya que cada datagrama se encamina de forma independiente e IP no garantiza una entrega fiable, ni en secuencia, de los mismos. IP encamina su tráfico sin tener en cuenta la relación entre aplicaciones a la que pertenece un determinado datagrama

Trama

En redes una trama es una unidad de envío de datos. Viene a ser el equivalente de paquete de datos o Paquete de red, en el Nivel de enlace de datos del modelo OSI.

Normalmente una trama constará de cabecera, datos y cola. En la cola suele estar algún chequeo de errores. En la cabecera habrá campos de control de protocolo. La parte de datos es la que quiera transmitir en nivel de comunicación superior, típicamente el Nivel de red.

Para delimitar una trama se pueden emplear cuatro métodos:

1. por conteo de caracteres: al principio de la trama se pone el número de bytes que la componen, este método presenta un posible problema de sincronización.

2. por caracteres de principio y fin: en comunicaciones orientadas a caracteres se puede emplear un código de control (los que ocupan la parte inferior de la tabla de codificación ASCII) para representar el principio y fin de las tramas. Habitualmente se emplean STX (Start of Transmission: ASCII #2) para empezar y ETX (End of Transmission: ASCII #3) para terminar. Si se quieren transmitir datos arbitrarios se recurre a secuencias de escape para distinguir los datos de los caracteres de control.

3. por secuencias de bits: en comunicaciones orientadas a bit, se puede emplear una secuencia de bits para indicar el principio y fin de una trama. Se suele emplear el "guión", 01111110, en transmisión siempre que aparezcan cinco unos seguidos se rellena con un cero; en recepción siempre que tras cinco unos aparezca un cero se elimina.

4. por violación del nivel físico: se trata de introducir una señal, o nivel de señal, que no se corresponda ni con un uno ni con un cero. Por ejemplo si la codificación física es bipolar se puede usar el nivel de 0 voltios, o en Codificación Manchester se puede tener la señal a nivel alto o bajo durante todo el tiempo de

Normalmente una trama constará de cabecera, datos y cola. En la cola suele estar algún chequeo de errores. En la cabecera habrá campos de control de protocolo. La parte de datos es la que quiera transmitir en nivel de comunicación superior, típicamente el Nivel de red.

Para delimitar una trama se pueden emplear cuatro métodos:

1. por conteo de caracteres: al principio de la trama se pone el número de bytes que la componen, este método presenta un posible problema de sincronización.

2. por caracteres de principio y fin: en comunicaciones orientadas a caracteres se puede emplear un código de control (los que ocupan la parte inferior de la tabla de codificación ASCII) para representar el principio y fin de las tramas. Habitualmente se emplean STX (Start of Transmission: ASCII #2) para empezar y ETX (End of Transmission: ASCII #3) para terminar. Si se quieren transmitir datos arbitrarios se recurre a secuencias de escape para distinguir los datos de los caracteres de control.

3. por secuencias de bits: en comunicaciones orientadas a bit, se puede emplear una secuencia de bits para indicar el principio y fin de una trama. Se suele emplear el "guión", 01111110, en transmisión siempre que aparezcan cinco unos seguidos se rellena con un cero; en recepción siempre que tras cinco unos aparezca un cero se elimina.

4. por violación del nivel físico: se trata de introducir una señal, o nivel de señal, que no se corresponda ni con un uno ni con un cero. Por ejemplo si la codificación física es bipolar se puede usar el nivel de 0 voltios, o en Codificación Manchester se puede tener la señal a nivel alto o bajo durante todo el tiempo de

Paquete de redes

Reciben este nombre cada uno de los bloques en que se divide, en el nivel de Red, la información a enviar. Por debajo del nivel de red se habla de trama de red, aunque el concepto es análogo.

En todo sistema de comunicaciones resulta interesante dividir la información a enviar en bloques de un tamaño máximo conocido. Esto simplifica el control de la comunicación, las comprobaciones de errores, la gestión de los equipos de encaminamiento (routers), etc.

Estructura

Al igual que las tramas, los paquetes pueden estar formados por una cabecera, una parte de datos y una cola. En la cabecera estarán los campos que pueda necesitar el protocolo de nivel de red, en la cola, si la hubiere, se ubica normalmente algún mecanismo de comprobación de errores.

Dependiendo de sea una red de datagramas o de circuitos virtuales (CV), la cabecera del paquete contendrá la dirección de las estaciones de origen y destino o el identificador del CV. En las redes de datagramas no suele haber cola, porque no se comprueban errores, quedando esta tarea para el nivel de transporte.

Ejemplo: paquete de IP

El protocolo de red IP sólo tiene cabecera, ya que no realiza ninguna comprobación sobre el contenido del paquete. Sus campos se representan siempre alineados en múltiplos de 32 bits. Los campos son, por este orden:

• Versión: 4 bits, actualmente se usa la versión 4, aunque ya esta en funcionamiento la versión 6. Este campo permite a los routers discriminar si pueden tratar o no el paquete.

• Longitud de cabecera (IHL): 4 bits, indica el número de palabras de 32 bits que ocupa la cabecera. Esto es necesario porque la cabecera puede tener una longitud variable.

• Tipo de servicio: 6 bits (+2 bits que no se usan), en este campo se pensaba recoger la prioridad del paquete y el tipo de servicio deseado, pero los routers no hacen mucho caso de esto y en la práctica no se utiliza. Los tipos de servicios posibles serían:

o D: (Delay) Menor retardo, por ejemplo para audio o vídeo.

o T: (Throughput) Mayor velocidad, por ejemplo para envío de ficheros grandes.

o R: (Reliability) Mayor fiabilidad, para evitar en la medida de lo posible los reenvíos.

• Longitud del paquete: 16 bits, como esto lo incluye todo, el paquete más largo que puede enviar IP es de 65535 bytes, pero la carga útil será menor, porque hay que descontar lo que ocupa la propia cabecera.

• Identificación: 16 bits, Es un número de serie del paquete, si un paquete se parte en pedazos más pequeños por el camino (se fragmenta) cada uno de los fragmentos llevará el mismo número de identificación.

• control de fragmentación: son 16 bits que se dividen en:

o 1 bit vacío: sobraba sitio.

o 1 bit DF: del ínglés dont't fragment. Si vale 1 le advierte al router que este paquete no se corta.

o 1 bit MF: del inglés more fragments indica que éste es un fragmento de un paquete más grande y que, además, no es el último fragmento.

o desplazamiento de Fragmento: es la posición en la que empieza este fragmento respecto del paquete original.

• Tiempo de vida: 8 bits, en realidad se trata del número máximo de routers (o de saltos) que el paquete puede atravesar antes de ser descartado. Como máximo 255 saltos.

• Protocolo: 8 bits, este campo codifica el protocolo de nivel de transporte al que va destinado este paquete. Está unificado para todo el mundo en Números de protocolos por la IANA Internet Assigned Numbers Authority.

• Checksum de la cabecera: 16 bits, aunque no se comprueben los datos, la integridad de la cabecera sí es importante, por eso se comprueba.

• Direcciones de origen y destino: 32 bits cada una. Son las direcciones IP de la estaciones de origen y destino.

• Opciones: Esta parte puede estar presente o no, de estarlo su longitud máxima es de 40 bytes

En todo sistema de comunicaciones resulta interesante dividir la información a enviar en bloques de un tamaño máximo conocido. Esto simplifica el control de la comunicación, las comprobaciones de errores, la gestión de los equipos de encaminamiento (routers), etc.

Estructura

Al igual que las tramas, los paquetes pueden estar formados por una cabecera, una parte de datos y una cola. En la cabecera estarán los campos que pueda necesitar el protocolo de nivel de red, en la cola, si la hubiere, se ubica normalmente algún mecanismo de comprobación de errores.

Dependiendo de sea una red de datagramas o de circuitos virtuales (CV), la cabecera del paquete contendrá la dirección de las estaciones de origen y destino o el identificador del CV. En las redes de datagramas no suele haber cola, porque no se comprueban errores, quedando esta tarea para el nivel de transporte.

Ejemplo: paquete de IP

El protocolo de red IP sólo tiene cabecera, ya que no realiza ninguna comprobación sobre el contenido del paquete. Sus campos se representan siempre alineados en múltiplos de 32 bits. Los campos son, por este orden:

• Versión: 4 bits, actualmente se usa la versión 4, aunque ya esta en funcionamiento la versión 6. Este campo permite a los routers discriminar si pueden tratar o no el paquete.

• Longitud de cabecera (IHL): 4 bits, indica el número de palabras de 32 bits que ocupa la cabecera. Esto es necesario porque la cabecera puede tener una longitud variable.

• Tipo de servicio: 6 bits (+2 bits que no se usan), en este campo se pensaba recoger la prioridad del paquete y el tipo de servicio deseado, pero los routers no hacen mucho caso de esto y en la práctica no se utiliza. Los tipos de servicios posibles serían:

o D: (Delay) Menor retardo, por ejemplo para audio o vídeo.

o T: (Throughput) Mayor velocidad, por ejemplo para envío de ficheros grandes.

o R: (Reliability) Mayor fiabilidad, para evitar en la medida de lo posible los reenvíos.

• Longitud del paquete: 16 bits, como esto lo incluye todo, el paquete más largo que puede enviar IP es de 65535 bytes, pero la carga útil será menor, porque hay que descontar lo que ocupa la propia cabecera.

• Identificación: 16 bits, Es un número de serie del paquete, si un paquete se parte en pedazos más pequeños por el camino (se fragmenta) cada uno de los fragmentos llevará el mismo número de identificación.

• control de fragmentación: son 16 bits que se dividen en:

o 1 bit vacío: sobraba sitio.

o 1 bit DF: del ínglés dont't fragment. Si vale 1 le advierte al router que este paquete no se corta.

o 1 bit MF: del inglés more fragments indica que éste es un fragmento de un paquete más grande y que, además, no es el último fragmento.

o desplazamiento de Fragmento: es la posición en la que empieza este fragmento respecto del paquete original.

• Tiempo de vida: 8 bits, en realidad se trata del número máximo de routers (o de saltos) que el paquete puede atravesar antes de ser descartado. Como máximo 255 saltos.

• Protocolo: 8 bits, este campo codifica el protocolo de nivel de transporte al que va destinado este paquete. Está unificado para todo el mundo en Números de protocolos por la IANA Internet Assigned Numbers Authority.

• Checksum de la cabecera: 16 bits, aunque no se comprueben los datos, la integridad de la cabecera sí es importante, por eso se comprueba.

• Direcciones de origen y destino: 32 bits cada una. Son las direcciones IP de la estaciones de origen y destino.

• Opciones: Esta parte puede estar presente o no, de estarlo su longitud máxima es de 40 bytes

GPS

El GPS funciona mediante una red de 27 satélites (24 operativos y 3 de respaldo) en órbita sobre el globo, a 20.200 km, con trayectorias sincronizadas para cubrir toda la superficie de la Tierra. Cuando se desea determinar la posición, el receptor que se utiliza para ello localiza automáticamente como mínimo tres satélites de la red, de los que recibe unas señales indicando la posición y el reloj de cada uno de ellos. Con base en estas señales, el aparato sincroniza el reloj del GPS y calcula el retraso de las señales; es decir, la distancia al satélite. Por "triangulación" calcula la posición en que éste se encuentra. La triangulación en el caso del GPS, a diferencia del caso 2-D que consiste en averiguar el ángulo respecto de puntos conocidos, se basa en determinar la distancia de cada satélite respecto al punto de medición. Conocidas las distancias, se determina fácilmente la propia posición relativa respecto a los tres satélites. Conociendo además las coordenadas o posición de cada uno de ellos por la señal que emiten, se obtiene la posición absoluta o coordenadas reales del punto de medición. También se consigue una exactitud extrema en el reloj del GPS, similar a la de los relojes atómicos que llevan a bordo cada uno de los satélites.

Enrutador

El enrutador direccionador, ruteador o encaminador es un dispositivo de hardware para interconexión de red de ordenadores que opera en la capa tres (nivel de red). Un router es un dispositivo para la interconexión de redes informáticas que permite asegurar el enrutamiento de paquetes entre redes o determinar la ruta que debe tomar el paquete de datos.

Puente de red

de red (o divide una red en segmentos) haciendo el pasaje de datos de una red hacia otra, con base en la dirección física de destino de cada paquete.

Un bridge conecta dos segmentos de red como una sola red usando el mismo protocolo de establecimiento de red.

Funciona a través de una tabla de direcciones MAC detectadas en cada segmento a que está conectado. Cuando detecta que un nodo de uno de los segmentos está intentando transmitir datos a un nodo del otro, el bridge copia la trama para la otra subred. Por utilizar este mecanismo de aprendizaje automático, los bridges no necesitan configuración manual.

La principal diferencia entre un bridge y un hub es que el segundo pasa cualquier trama con cualquier destino para todos los otros nodos conectados, en cambio el primero sólo pasa las tramas pertenecientes a cada segmento. Esta característica mejora el rendimiento de las redes al disminuir el tráfico inútil.

Para hacer el bridging o interconexión de más de 2 redes, se utilizan los switch.

Se distinguen dos tipos de bridge:

Locales: sirven para enlazar directamente dos redes físicamente cercanas.

Remotos o de área extensa: se conectan en parejas, enlazando dos o más redes locales, formando una red de área extensa, a través de líneas telefónicas.

Un bridge conecta dos segmentos de red como una sola red usando el mismo protocolo de establecimiento de red.

Funciona a través de una tabla de direcciones MAC detectadas en cada segmento a que está conectado. Cuando detecta que un nodo de uno de los segmentos está intentando transmitir datos a un nodo del otro, el bridge copia la trama para la otra subred. Por utilizar este mecanismo de aprendizaje automático, los bridges no necesitan configuración manual.

La principal diferencia entre un bridge y un hub es que el segundo pasa cualquier trama con cualquier destino para todos los otros nodos conectados, en cambio el primero sólo pasa las tramas pertenecientes a cada segmento. Esta característica mejora el rendimiento de las redes al disminuir el tráfico inútil.

Para hacer el bridging o interconexión de más de 2 redes, se utilizan los switch.

Se distinguen dos tipos de bridge:

Locales: sirven para enlazar directamente dos redes físicamente cercanas.

Remotos o de área extensa: se conectan en parejas, enlazando dos o más redes locales, formando una red de área extensa, a través de líneas telefónicas.

WAN

Una Red de Área Amplia (Wide Area Network o WAN, del inglés), es un tipo de red de computadoras capaz de cubrir distancias desde unos 100km hasta unos 1000 km, dando el servicio a un país o un continente. Un ejemplo de este tipo de redes sería RedIRIS, Internet o cualquier red en la cual no estén en un mismo edificio todos sus miembros (sobre la distancia hay discusión posible). Muchas WAN son construidas por y para una organización o empresa particular y son de uso privado, otras son construidas por los proveedores de Internet (ISP) para proveer de conexión a sus clientes.

Hoy en día Internet proporciona WAN de alta velocidad, y la necesidad de redes privadas WAN se ha reducido drásticamente mientras que las VPN que utilizan cifrado y otras técnicas para hacer esa red dedicada aumentan continuamente.

Normalmente la WAN es una red punto a punto, es decir, red de paquete conmutado. Las redes WAN pueden usar sistemas de comunicación vía satélite o de radio. Fue la aparición de los portátiles y los PDA la que trajo el concepto de redes inalámbricas.

Velocidad de WAN

Una red WAN puede contener distintos tipos de conexion. Puede ir desde 10 mb/s hasta 1000 mb/s y superiores.

La mejor conexion se halla en la fibra optica. La mas lenta es la satelital.

No existe un WAN con un solo tipo de conexion, de hehco es necesario y es mas economico enlazar puntos distantes con inalambrica o satelital.

Tenes ditintos tipos de alambrica: fibra (distinto grosor), utp (ditintos tipos), coaxil (de varias medidas), etc.

Inalambrica tiene varios formatos y frecuencias, satelital tiene acceso propietario, etc.

Hoy en día Internet proporciona WAN de alta velocidad, y la necesidad de redes privadas WAN se ha reducido drásticamente mientras que las VPN que utilizan cifrado y otras técnicas para hacer esa red dedicada aumentan continuamente.

Normalmente la WAN es una red punto a punto, es decir, red de paquete conmutado. Las redes WAN pueden usar sistemas de comunicación vía satélite o de radio. Fue la aparición de los portátiles y los PDA la que trajo el concepto de redes inalámbricas.

Velocidad de WAN

Una red WAN puede contener distintos tipos de conexion. Puede ir desde 10 mb/s hasta 1000 mb/s y superiores.

La mejor conexion se halla en la fibra optica. La mas lenta es la satelital.

No existe un WAN con un solo tipo de conexion, de hehco es necesario y es mas economico enlazar puntos distantes con inalambrica o satelital.

Tenes ditintos tipos de alambrica: fibra (distinto grosor), utp (ditintos tipos), coaxil (de varias medidas), etc.

Inalambrica tiene varios formatos y frecuencias, satelital tiene acceso propietario, etc.

MAC

En redes de ordenadores la dirección MAC (control de acceso al medio) es un identificador de 48 bits (6 bloques hexadecimales) que corresponde de forma única a una ethernet de red. Se conoce también como la dirección física en cuanto identificar dispositivos de red. Es individual, cada dispositivo tiene su propia dirección MAC determinada y configurada por el IEEE (los últimos 24 bits) y el fabricante (los primeros 24 bits) utilizando el OUI. La mayoría de los protocolos que trabajan en la capa 2 del modelo OSI usan una de las tres numeraciones manejadas por el IEEE: MAC-48, EUI-48, y EUI-64 las cuales han sido diseñadas para ser identificadores globalmente únicos. No todos los protocolos de comunicación usan direcciones MAC, y no todos los protocolos requieren identificadores globalmente únicos.

Las direcciones MAC son únicas a nivel mundial, puesto que son escritas directamente, en forma binaria, en el hardware en su momento de fabricación. Debido a esto, las direcciones MAC son a veces llamadas "Direcciones Quemadas Dentro" (BIA, por las siglas de Burned-in Address).